彩影arp防火墙主动防御问题求解指南_

1.开机彩影arp防火墙启动, 提示ARP缓存表中网关IP的MAC地址被篡改 。。然后网络就断线了。。。

2.求大神!!!!安装彩影64位单机版ARP防火墙时,出现下面这种情况,该怎么破!!!

3.局域网内使用了彩影ARP防火墙,被限制上网了(断网),应该如何不通过主机,进行破解?

4.win7系统下彩影arp防火墙错误代码是怎么回事?

5.懂彩影ARP防火墙的来

彩影arp防火墙是一款防火墙软件,用内核层拦截技术和主动防御技术,一些用户说自己win10系统安装有彩影arp防火墙软件,但是没有怎么使用,想要卸载彩影arp防火墙。卸载彩影arp防火墙软件后发现上不了网了,如何解决呢?针对此故障问题,我们可以参考下文教程解决。

卸载彩影arp防火墙上不了网解决方法一

1.可以用优化大师大智能卸载功能试试看

2.QQ医生现在也很强大,什么文件都可以删除(包括系统文件,我就试过把WIN7的系统文件删了,什么功能都错误的,后来只能重装系统解决),可以试下看看它的卸载功能可不可以解决

如果没文件,可以先安装你那个ARP防火墙,重启系统再卸载,之后还要重启才能看到效果,防火墙都有DLL文件和系统启动的,一般要重启才能彻底删除。

卸载彩彩影arp防火墙上不了网解决方法二

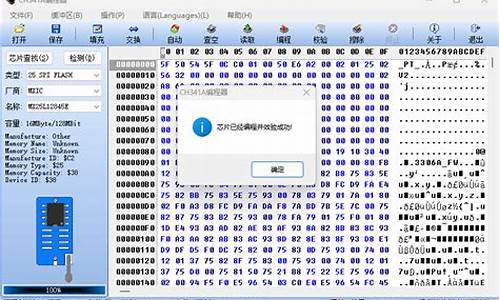

系统以前有装过彩影ARP防火墙,可能是卸载不干净或者是没有安装成功。ARP防火墙用内核层拦截技术和主动防御技术,卸载和清理注册表,然后再重新安装一次。

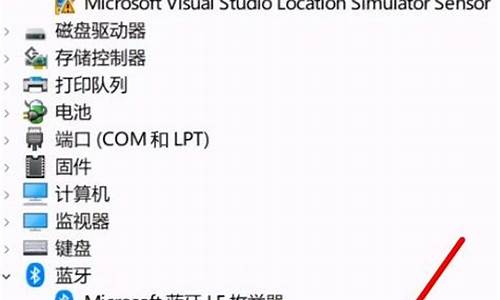

如果系统是64位的win7.

彩影会打开系统的testsigning(测试模式)功能

这样操作系统内核才能加载ARP防火墙的驱动程序。

打开系统的testsigning功能后,在桌面上会显示“测试模式7600”字样

如果你的彩影还没有删除的话.在彩影安装目录下RemoveWatermarkX64.exe程序.

修复安装xAntiARP驱动程序。

修复安装AntiARPNdisProt驱动程序。

最主要是,按照上面介绍安装上了要进行下面这步,这时要退出软件,以管理员模式打开命令行窗口,执行命令:netstartAntiARPNdisProt

卸载彩彩影arp防火墙上不了网解决方法三

你查看一下你本机的mac是不是被修改了,和你真实的网卡的mac不一样;

Windows2000/XP中的修改:同样打开注册表编辑器,

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\

4D36E0-E325-11CE-BFC1-08002BE10318中的0000,0001,0002中的DriverDesc,

如果在0000找到,就在0000下面添加字符串变量,命名为“NetworkAddress”,

值为要设置的MAC地址,例如:000102030405

如果不行就开始运行CMD.exe

然后输入:

ARP-d

arp-s你的IP你的MAC

arp-s网关的IP网关的MAC

上述就是win10系统卸载彩影arp防火墙上不了网的解决方法了,希望小编介绍的方法能够帮助到大家。

开机彩影arp防火墙启动, 提示ARP缓存表中网关IP的MAC地址被篡改 。。然后网络就断线了。。。

反ARP攻击的绝招,让你在ARP的炮雨攻击下永不掉线

你的局域网经常掉线吗?你受过ARP攻击吗?出现过烦人的IP冲突吗?如果有,或者以防后患,请看下文,教你反ARP攻击的绝招,让你在ARP的炮雨攻击下永不掉线。

所遇情况:

第一。局域网中经常有人用网络执法官、剪刀手等工具限制其他人上网,虽然有反网络执法官等软件,但是用起来甚是不爽啊!

第二。局域网中有人中了,自动发送大量ARP攻击到局域网中。

原理:

ARP协议是windows网络中查找IP和网卡的基础。所以不能绕开它。所有的防御ARP攻击的方法,都必须许可ARP协议。以致目前用着还算可以的网络工具比如360安全卫士,都只能监测到攻击信息,却奈何不了他什么。

具体方法:

解决ARP攻击最根本的办法只有一个-----建虚拟网卡。可以使用泡泡鱼虚拟网卡,在大的下载站都有下载。

把虚拟网卡的IP指定为你正常使用的网卡的网关的IP地址,比如你的网卡的地址现在是10.176.168.33,网关是 10.176.168.1,那么给新的虚拟网卡10.176.168.1地址,然后再把新的虚拟网卡点右键禁用掉。这个网卡必须禁用,否则你上网,都跑到 虚拟网卡了,其实它是不通的。

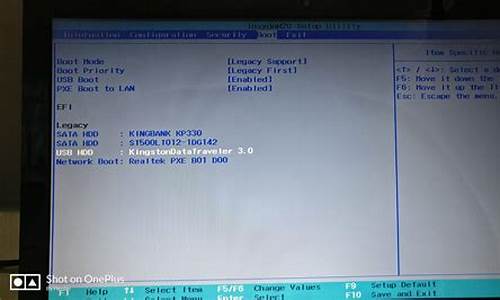

求大神!!!!安装彩影64位单机版ARP防火墙时,出现下面这种情况,该怎么破!!!

4. 静态ARP绑定网关

步骤一:

在能正常上网时,进入MS-DOS窗口,输入命令:arp -a,查看网关的IP对应的正确MAC地址, 并将其记录下来。

注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。

步骤二:

如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。

要想手工绑定,可在MS-DOS窗口下运行以下命令:

arp -s 网关IP 网关MAC

例如:设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下:

Cocuments and Settings>arp -a

Interface:192.168.1.5 --- 0x2

Internet Address Physical Address Type

192.168.1.1 00-01-02-03-04-05 dynamic

其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。

被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。

手工绑定的命令为:

arp -s 192.168.1.1 00-01-02-03-04-05

局域网内使用了彩影ARP防火墙,被限制上网了(断网),应该如何不通过主机,进行破解?

应该你版本没下载对

我把彩影的的下载地址发给你:://.antiarp/download.htm

你根据你的系统选择(32/64bit)相应的软件下载即

win7系统下彩影arp防火墙错误代码是怎么回事?

ARP防火墙主要是防局域网内攻击的,无法限制上网啊?如果上不了网,那是路由器里限制了,或者是用了别的软件。这只能找网管解决,如果是软件应该就是P2P终结者之类的,那样的话可以用反P2P的软件破解,网上有下载的。但这就是ARP攻击!

懂彩影ARP防火墙的来

该系统曾经有一个彩影ARP防火墙,可以卸载或不成功安装。ARP防火墙使用内核层拦截技术和主动防御技术,卸载和清除注册表,并重新安装它。

如果系统是64位的win7。颜色阴影将打开系统的testsign(测试模式)函数,以便操作系统内核可以加载ARP防火墙驱动程序。如果您的彩色图像没有被删除,打开系统的testsign特性并在桌面上显示“测试模式7600”。RemoveWatermarkX64。Exe程序在彩色阴影安装目录。

修复安装xAntiARP司机,修复安装AntiARPNdisProt驱动程序。

最重要的是,按照以上介绍,我们应该取以下步骤。当您想要退出软件时,打开管理员模式的命令行窗口并执行命令:net start AntiARPNdisProt。

局域网内部除了

ARP欺骗

以外还有一种

MAC地址表欺骗。

这种欺骗攻击并不针对用户电

脑,是向交换机发动MAC地址表欺骗,从而侦测出由此交换机负责的所有计算机中正在使用网络的计算机的IP地址,然后攻击者会随意选定几个IP进行网速限

制。

如果想要防御,必须与给你提供网络服务的服务商进行磋商,要求网络服务商更换用既能把IP跟MAC静态绑定,也能把

MAC地址跟物理接入端口静态绑定,或者做基于接口的VLAN的交换机,因为

MAC地址表欺骗

所攻击的是用户的上层网络,也就是交换机,而

处于底层网络的用户,不管用软件防火墙还是硬件防火墙都是徒劳的,根本不能够防御,事实上现在不能防御,将来也永远不能防御。

现在大部分局域网使用的交换机均为安全性较低但价格低廉的

自适应式交换机

,这种交换机分配给各个计算机

的IP地址和MAC地址表都不是绑定的,所以无法防御

ARP欺骗

和

MAC地址表欺骗

,你在用户层上所绑定的IP地址和MAC

地址表是

虚拟绑定

,而不是

物理绑定

,这种办法只对

ARP欺骗

有效,对

MAC地址表欺骗

无效。

对

于这种攻击,我就举个简单的例子吧!

两个

“工厂”

(用户电脑),A工厂和B工厂共同使用一个

“变电站”

(交换机),

某天A工厂引进了一批

“生产效率较高但耗能比较大的设备”

(P2P软件,如迅雷、PPS等),这导致变电站无法承受而经常

“断电”

(掉

线),于是B厂就到A厂对其电力设施实施

“破坏”

(ARP欺骗攻击),而后来A厂的保卫科增派了

“人手”

(ARP防火墙)使

得B厂无法对其破坏,于是B厂干脆派

“电工”

(MAC地址表欺骗)去2厂共用的变电站那里进行设置限制或完全掐断了对A厂的

“电力供应”

(数据流),而这时虽然A厂的保卫科很努力的防守自己的工厂,但是电力供应是从变电站那里被限制的,而工厂本身并没有受到外人的直接破坏,所

以保卫科加派的那些

“人手”

也不会起到任何作用。

彩影ARP防火墙可以侦测到网内存在的MAC地址表欺骗,但由于其攻击方式完全不同于ARP欺骗,也没有直接攻击你的计算机,所以它也不会显示存在攻击。

攻击者进行MAC地址表欺骗时必须进行MAC地址表扫描,现在已知的可以发动MAC地址表欺骗的攻击器有

skiller

(幻

境网盾)、

ssclone

、

maxhijack

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。